محصول اول

SearchInform Risk Monitor

بدون دخالت شخص ثالث تحقیق کنید

شناسایی و به حداقل رساندن تهدیدات داخلی با نرم افزار ERM

SearchInform Risk Monitor حداکثر تعداد کانال های اطلاعاتی شما را کنترل می کند و همچنین دارای ابزارهای تحلیلی داخلی است.

SEARCHINFORM RISK مانیتور کنترل

این سیستم یک تجزیه و تحلیل بلادرنگ انجام می دهد، هر رویداد جاری را در یک شبکه شناسایی می کند و خطرات خودی را کاهش می دهد. این نرم افزار داده هایی را که به دست می آورد ذخیره می کند و به شما امکان می دهد جزئیات را بازیابی کنید، امکان بررسی گذشته نگر و دسترسی به آرشیو را فراهم می کند.

فعالیت کارکنان

کار کامپیوتری، رفتار، جنایی، گرایش ها و غیره

کانال های ارتباطی

ایمیل، اسکایپ، پیام رسان های فوری، انجمن ها، فضای ذخیره سازی ابری و غیره

اهداف

SearchInform Risk Monitor به شرکت شما در ایجاد یک برنامه مدیریت ریسک و یک فرآیند مدیریت تهدیدات داخلی قوی کمک میکند و به شما کمک میکند تا هر گونه ریسک داخلی احتمالی شرکت را از قبل پیشبینی کنید:

کنترل کننده ایمیل

تمام مکاتبات ایمیل (جی میل، یاهو، هات میل و غیره) را ضبط می کند.

کنترلر IM

چت ها را ضبط می کند و پیوست ها را در شبکه های اجتماعی و پیام رسان های فوری ضبط می کند

کنترل کننده دستگاه

داده های منتقل شده توسط کاربران را به دستگاه های خارجی ضبط می کند

کنترل کننده چاپ

بر محتوای اسناد ارسال شده برای چاپ نظارت می کند

کنترلر HTTP

فایل ها و پیام های ارسال شده از طریق پروتکل های HTTP/HTTPS را ضبط می کند

کنترلر ابری

فایل های منتقل شده از/به فضای ذخیره سازی ابری (Google Disk، Dropbox و غیره) را کنترل می کند.

کنترلر FTP

داده های ارسال یا دریافت شده از طریق FTP، از جمله اتصال رمزگذاری شده (FTPS) را ضبط می کند.

مرکز هشدار

تنظیم سیاست های امنیتی را مدیریت می کند، به شما امکان می دهد خط مشی های از پیش تنظیم شده را ویرایش کنید، قوانین ایجاد کنید و ممیزی ها را برنامه ریزی کنید

مرکز گزارش

فعالیتهای کاربر را در تمام کانالهای ارتباطی، همه رویدادهای درون یک سیستم و ارتباطات بین کارمندان تجسم میکند

UBA

دعوای پزشکی قانونی

ردیابی زمان

ارزیابی عملکرد / پایش کارایی

مزیت های فنی

SearchInform Risk Monitor چهار مزیت کلیدی نسبت به رقبای خود دارد

1

کاملترین کنترل جریان اطلاعات از طریق کانال های شبکه

SearchInform Risk Monitor به شما امکان می دهد تمام کانال های ارتباطی مهم را نظارت کنید. فهرست کاملی از ابزارهای ارتباطی شرکتی (Exchange، Lync و غیره) و شخصی (WhatsApp، Skype و غیره) پشتیبانی می شود. این امکان استفاده ایمن از کانال های شبکه را بدون نیاز به مسدود کردن آنها فراهم می کند.

2

تکنولوژی تجزیه و تحلیل منحصر به فرد

علاوه بر فناوریهای تجزیه و تحلیل معمولی (پایه، فرهنگ لغت، عبارات منظم، اثر انگشت دیجیتال، OCR)، SearchInform Risk Monitor از طیفی از فناوریهای منحصربهفرد استفاده میکند که به افزایش کارایی سیستم کمک میکند. تشخیص متونی که از نظر معنی به نمونه ها نزدیک هستند. جستجوی تصاویر مشابه تصاویر نمونه جستجوی هر کاربر ضبط صدا یا تصویری که در آن دخیل است.

3

ابزارهای تحقیق پیشرفته

این محصول مبنایی برای ضبط صوتی و تصویری فعالیتهای کاربر، ضبط هر گونه فعالیتی که شامل فایلها یا پوشهها، گزارشهای حسابرسی، دستگاهها یا نرمافزار است، فراهم میکند. ابزارهای نظارت دائمی به شما امکان می دهد زنجیره ای از رویدادها را به طور دقیق بازسازی کنید و کارکنانی را که درگیر تخلفات هستند را کشف کنید.

4

نظارت بر بهره وری کاربر

SearchInform Risk Monitor دارای یک ویژگی داخلی است که به شما امکان می دهد بهره وری کاربر را در برنامه ها و وب سایت ها ارزیابی کنید. این ابزاری را برای شما فراهم می کند تا دامنه قابل اجرا سیستم را گسترش دهید، سطح وفاداری کارکنان را افزایش دهید و مسائل تجاری را پیش از موعد پیش بینی کنید.

برای کسب و کار

ابزارهای تحقیق پیشرفته

مشتریان SearchInform قبل از خرید محصول را آزمایش می کنند و ارزش آن را برای کسب و کار خود احساس می کنند. آزمایشی مجموعه کاملی از عملکردها و آموزش محصولات را نشان می دهد.

صدور مجوز انعطاف پذیر

SearchInform Risk Monitor یک سیستم چند جزئی است. همه راه حل ها به راحتی یکپارچه شده اند. مشتریان میتوانند بستههای نرمافزاری کامل را خریداری کنند یا از میان ماژولهای خاص محصول انتخاب کنند و بستههای نرمافزاری خود را سفارشی کنند.

نصب 2-3 ساعت طول می کشد

و این می تواند توسط کارکنان مشتری انجام شود. نیازی به افشای اسناد و فرآیندهای داخلی نیست. علاوه بر این، کارشناسان SearchInform پشتیبانی فنی شبانه روزی را به مشتریان ارائه می دهند.

استقرار دخالتی نخواهد داشت با هر فرآیند تجاری

نصب نیازی به تغییر در ساختار شبکه محلی ندارد. بنابراین، استقرار محصول باعث از کار افتادن یا نیاز به هیچ گونه تنظیمی در فرآیندهای معمولی شما نخواهد شد.

SearchInform Risk Monitor از داده های خارج از سایت محافظت می کند

این نه تنها در سطح شبکه محلی بلکه در سطح هر یک از رایانه ها نیز عمل می کند. این نرم افزار حتی زمانی که کارمندان در خانه کار می کنند یا در سفرهای کاری دور هستند، داده ها را ذخیره می کند.

پشتیبانی مداوم از بخش استقرار

SearchInform به مشتریان خود نحوه کار با نرم افزار را آموزش می دهد، به توسعه سیاست های امنیتی کمک می کند، مشاوره در مورد تجزیه و تحلیل رهگیری ارائه می دهد، و مشتریان را در مورد ویژگی ها و قابلیت های نرم افزار جدید به روز نگه می دارد.

ProfileCenter به شما این امکان را می دهد

مدیریت پرسنل، افزایش بهره وری و کشف خطرات انسانی

تضعیف رفاه همکاران یا یک شرکت

1

بدانید

واقعاً کارمندان بخشهای مختلف درباره سیاستهای امنیتی و سیستم نظارتی فکر میکنند

2

ارزیابی قابل اعتماد کارکنان را دریافت کنید

بی طرف و بی طرف، بدون توشه احساسی

3

آگاه باشید

از رهبران ضمنی در دفاتر راه دور و ارزیابی کارمندان از راه دور

4

تصمیم بگیرید

با توجه به تعامل با یک تیم و تخصیص مسئولیت ها و مدیریت حقوق دسترسی. ProfileCenter به شما توصیه هایی ارائه می دهد: به عنوان مثال، کدام کارمند باید به داده ها دسترسی داشته باشد یا کدام وظایف برای کاهش خطرات توزیع شود.

5

اندازه گیری کنید

سلامت محیط کار و کشف روحیه و نگرش کارکنان. ProfileCenter مشخصات دقیق و ویژگی های مربوط به هر کارمند را در هر زمان به شما ارائه می دهد

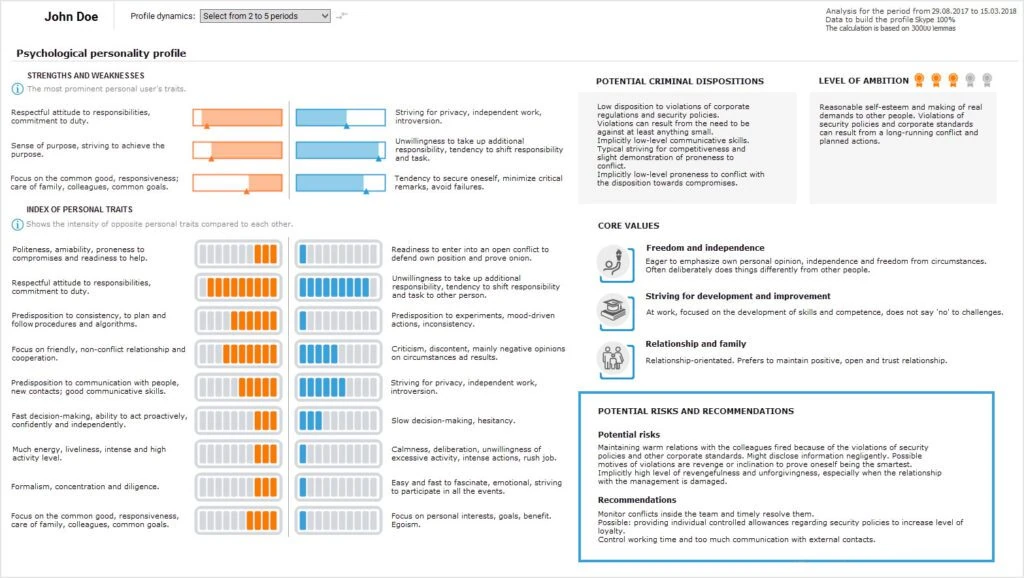

نتایج تجزیه و تحلیل در یک گزارش شامل یادداشت ها و توصیه ها نشان داده شده است

به کدام نشانگرهای رفتار کارکنان باید توجه کرد:

گزارش SearchInform ProfileCenter. مشخصات شخصیت روانشناختی

محصول سوم

SearchInform FileAuditor

دید کامل را به دست آورید و هر عملیاتی را روی داده های حساس پیگیری کنید

محتوا را طبقه بندی کنید و مطمئن شوید که اسناد شناسایی شده با مقررات مطابقت دارند

راه حل تسهیل می کند:

اطمینان از موجودی داده ها، به عنوان مثال موجودی داده های شخصی و عملیات روی داده ها در سیستم شرکت شما، و شامل تکنیک های مبتنی بر عناصر eDiscovery. شرکت ها باید فرآیندهای موجودی داده های جامد را ترکیب کنند یا شیوه های موجود را اصلاح کنند تا با مقررات اخیر مطابقت داشته باشند.

این نرم افزار به شما کمک می کند تا از نوع اطلاعاتی که توسط شرکت شما جمع آوری می شود، نحوه ذخیره و استفاده از آنها مطلع شوید.

این راه حل به شما کمک می کند تا رویه هایی مانند درخواست تغییر را کنترل کنید و سیستم به تغییرات مربوط به مکانیسم ها و سیاست های اجرا شده و رفتار کاربر پاسخ دهد.

FileAuditor از استانداردهایی پیروی می کند که خواستار مجوز همه فرآیندها هستند، این سیستم به متخصص کمک می کند تا ببیند چه چیزی را می توان و چه چیزی را نمی توان تغییر داد، آیا یک عمل تحریم شده است یا نه.

دسترسی ممتاز یکی از رایج ترین دلایل مشکلات امنیتی است. این نرم افزار مدیریت دسترسی ممتاز را امکان پذیر می کند – می توانید استفاده از داده ها را در نقاط پایانی و سرورها توسط حساب های دارای امتیاز (به عنوان مثال، مدیران سیستم) نظارت کنید، فعالیت آنها را کنترل کنید و اطلاعاتی را به دست آورید که تصمیم گیری در مورد اعطای دسترسی و تخصیص وظایف را بهبود می بخشد.

طبقه بندی داده های آسیب پذیر

فایلهایی را در یک جریان سند مییابد که حاوی اطلاعات حیاتی است و نوع خاصی را به هر فایل اختصاص میدهد: اطلاعات شخصی، اسرار تجاری، شماره کارت اعتباری و غیره.

ممیزی حقوق دسترسی

کنترل دسترسی به اطلاعات محرمانه را تسهیل می کند – به طور خودکار منابع باز، فایل های موجود برای یک کاربر یا گروه خاص، حساب های دارای امتیاز را نظارت می کند.

بایگانی اسناد مهم

از فایلهای حیاتی موجود در رایانه شخصی، سرور یا پوشههای شبکه کپی سایهای میسازد، تاریخچه بازبینیهای آنها را ذخیره میکند. آرشیو داده های محرمانه به بررسی حادثه کمک می کند و بازیابی اطلاعات از دست رفته را تضمین می کند.

نظارت بر فعالیت کاربر

عملیات کاربر را در یک سیستم فایل ممیزی می کند. متخصصان مسئول کاهش خطر همیشه اطلاعات خود را در مورد تغییرات ایجاد شده در یک فایل به روز می کنند (ایجاد، ویرایش، انتقال، حذف و غیره).

FileAuditor را می توان با نیازهای یک شرکت سفارشی و تنظیم کرد:

ادغام در SearchInform Risk Monitor

FileAuditor می تواند هم به عنوان یک ابزار مستقل و هم به عنوان بخشی از SearchInform Risk Monitor کار کند. ادغام راه حل های DCAP در Risk Monitor به طور قابل توجهی عملکرد سیستم را گسترش می دهد.

اگر SearchInform Risk Monitor را قبلا نصب کرده اید، برای فعال کردن FileAuditor به نصب نرم افزار عامل و سرور نیازی نیست. به روز رسانی سیستم و فعال سازی یک گزینه جدید کافی خواهد بود.

محصول چهارم

SearchInform SIEM

راه حل خارج از جعبه

بیش از 300 خط مشی از پیش تعیین شده

نصب و راه اندازی در 2 ساعت

SearchInform SIEM نشان می دهد:

اهداف نرم افزاری

موارد

همبستگی داده های نامرتبط

شرایطی وجود دارد که رویدادهایی که به ظاهر بی ضرر هستند، در کنار هم می توانند تهدید بزرگی باشند. به عنوان مثال، زمانی که شخصی رمز عبور را به حساب یک مدیر ارشد ارسال می کند. این رویداد توجهی را به خود جلب نخواهد کرد، اما اگر بعداً این حساب به منابع مهم دسترسی پیدا کند، سیستم در مورد این حادثه هشدار می دهد.

اضافه کردن حساب ها: غیرفعال کردن، تغییر نام و رمز عبور ساده

کارمندانی که رمز عبور را برای مدت طولانی تغییر نمی دهند یا آن را به شخص دیگری نمی دهند نیز در معرض خطر هستند. علاوه بر این، یک مدیر می تواند به طور موقت نام حساب شخصی را تغییر دهد و به مهاجمان دسترسی به شبکه بدهد. SIEM در صورت شناسایی چنین حوادثی به شما اطلاع خواهد داد.

سیاست های امنیتی از پیش تعیین شده

پس از نصب سیستم، کارکنان امنیت اطلاعات به بیش از 300 قانون آماده – سیاست های امنیتی دسترسی پیدا می کنند. کاربران می توانند قوانین موجود را ویرایش و سفارشی کنند و خط مشی های خود را ایجاد کنند. سیاست های امنیتی خارج از جعبه منابع داده زیر را اسکن می کند:

دسترسی غیرمجاز به ایمیل شرکتی

مدیر یک سرور ایمیل می تواند سیستم را برای دسترسی به ایمیل یک مدیر ارشد یا کارمند دیگر پیکربندی مجدد کند. SIEM به سرعت به این حادثه واکنش نشان می دهد و به بخش امنیت اطلاعات اطلاع می دهد.

تشخیص تخلفات غیرعادی

یکی از کارمندان باهوش سعی می کرد از پایگاه مشتری به شیوه ای غیرعادی کپی کند. حساب کارمند حق دریافت داده از CRM را نداشت. کارمند یک حساب DBMS جدید ایجاد کرد و سعی کرد اطلاعات را مستقیماً از پایگاه داده دریافت کند. یکی از خطمشیهای SIEM دسترسی حسابهای جدید به پایگاه داده را مدیریت میکرد و این سیستم بلافاصله به متخصصان این تخلف را اطلاع داد.

مکانیسم پیچیده عملیات SIEM به الگوریتم زیر خلاصه می شود:

*SearchInform SIEM اطلاعات را از منابع مختلف جمعآوری میکند، آنها را تجزیه و تحلیل میکند، تهدیدها را کشف میکند و به کارکنان امنیت اطلاعات تعیینشده هشدار میدهد.

*فقط برای مقاصد اطلاعاتی. بخشی از عملکرد توصیف شده SearchInform SIEM در دست بازبینی است. پروژه توسعه قابلیتهای سیستم در قالب تامین مالی مشترک بر اساس سرمایه خود فروشنده و صندوق توسعه فناوری اطلاعات روسیه اجرا میشود.

SIEM اطلاعات را از منابع مختلف جمع آوری می کند، آن را تجزیه و تحلیل می کند، حوادث را شناسایی می کند و در مورد آنها اطلاع می دهد.

اصل عملیات SearchInform SIEM الگوریتم آن است:

مرحله 1

جمع آوری وقایع از منابع مختلف:

سخت افزار شبکه، رایانه های شخصی، سیستم های امنیتی، سیستم عامل ها

مرحله 2

تجزیه و تحلیل داده ها و ایجاد همبستگی

تشخیص حوادث

مرحله 3

به یاد آوردن حوادث و اطلاع رسانی

در زمان واقعی

محصول پنجم

SearchInform DLP

کنترل تمام کانال های داده

یا مواردی را انتخاب کنید که باید کنترل شوند

مدیریت و تجسم جریان داده

بدانید که داده های شما در کجای سیستم قرار دارند

DLP سازمانی –

جامع و رویکرد کامل / پوشش تمام داده ها کانال ها

DLP یکپارچه –

راه حل انتخابی برای نیازهای خاص

کنترل های دسترسی

ادغام DLP با مدیریت هویت

بهبود مدیریت هویت و دسترسی، اطمینان از تخصیص دقیق وظایف و تخصیص حقوق دسترسی

شناسایی کنید:

تفکیک وظایف

SoD، یک ابزار کنترل داخلی، یکی از ضروریات برنامه کاهش ریسک است و هدف اصلی آن به حداقل رساندن فعالیت های متقلبانه است. در عین حال SoD نیاز اساسی برای گزارشگری مالی دقیق است. تفکیک وظایف، مفهومی است که در رعایت آن لازم است.

کنترل حساب ممتاز

امتیازات اداری و مدیریت حقوق دسترسی

DLP یکپارچه

اطمینان حاصل کنید که سازمان شما اطلاعات بیشتری از آنچه لازم است جمع آوری نمی کند و از نیازهای تجاری یا مشتری فراتر نمی رود.

سیستم DLP نه تنها راههایی را که دادهها میتوانند به خارج از یک شرکت بروند، بلکه راههایی را که بین بخشها و کارمندان توزیع میشوند، روشن و مدیریت میکند. ایجاد یک محیط مناسب برای محافظت از شرکت شما نه تنها از محیط های خارجی بلکه در داخل سیستم شرکت شما ضروری است که به راه حل DLP اجازه می دهد تا مشکلات سوء استفاده یا نشت داده های داخلی را برطرف کند.

DLP انطباق با مقررات را تسهیل می کند و انطباق با الزامات اساسی هر قانون مربوط به حریم خصوصی را ساده می کند.

نرم افزار به یک مشکل هشدار می دهد

پس از فاش شدن یک موضوع چه باید کرد؟

سیاستهای امنیتی باید بازنگری شوند – اجرای راهحل مستلزم بررسی فرآیندهای تجاری است که شامل بازسازی سیاستهای شرکتی است: یکپارچهسازی DLP – قرار دادن کامل راهحل

گروههای کاربر باید شناسایی و متمایز شوند – گروههای کاربر خاص مستقل باید به هشدارهای خاص متصل شوند زیرا همیشه بیش از یک متخصص مسئول تشخیص و اطلاعرسانی خطر هستند.

فرآیندها ممیزی، ارتقا و تنظیم می شوند تا با استانداردهای سیستم شما مطابقت داشته باشند